Dijital dönüşüm ve küresel bağlantı, kurumların ve bireylerin bilgi varlıklarını korumak için daha sofistike güvenlik önlemlerini benimsemelerini zorunlu kılmaktadır. Güvenlik duvarları ve ağ güvenliği stratejileri, bu tehditlere karşı birinci sınıf bir savunma hattı oluşturarak, siber güvenlik dünyasında güçlü bir varlık haline gelmiştir.

Güvenlik Duvarı – Anlam ve Tanımı

Güvenlik duvarı, özel bir ağın içine, dışına yönelik veya özel ağın içindeki internet trafiğini kısıtlayan bir bilgisayar ağı güvenlik sistemidir.

Bu yazılım veya özel donanım-yazılım birimi, veri paketlerini seçici olarak engelleyerek veya izin vererek çalışır. Genellikle kötü niyetli etkinliklerin önlenmesine yardımcı olmayı ve özel bir ağın içinde veya dışında herhangi birinin yetkisiz web etkinliklerine karışmasını önlemeyi amaçlar.

Güvenlik Duvarı Nedir?

Güvenlik duvarları, özel bir ağda izin verilen ve yasaklanan web etkinliğinin hareketini yöneten geçitli sınırlar veya ağ geçitleri olarak görülebilir. Terim, itfaiye yangını söndürene kadar yangının yayılmasını yavaşlatan fiziksel duvarlar kavramından gelmektedir. Buna karşılık, ağ güvenliği güvenlik duvarları, web trafiği yönetimi içindir genellikle web tehditlerinin yayılmasını yavaşlatmayı amaçlar.

Güvenlik duvarları, web trafiğini yönlendirmek için “tıkanma noktaları” oluşturur ve bu noktalarda daha sonra bir dizi programlanmış parametre üzerinde gözden geçirilir ve buna göre hareket edilir. Bazı güvenlik duvarları, izin verilen veya engellenenlere atıfta bulunmak için denetim günlüklerindeki trafiği ve bağlantıları da izler.

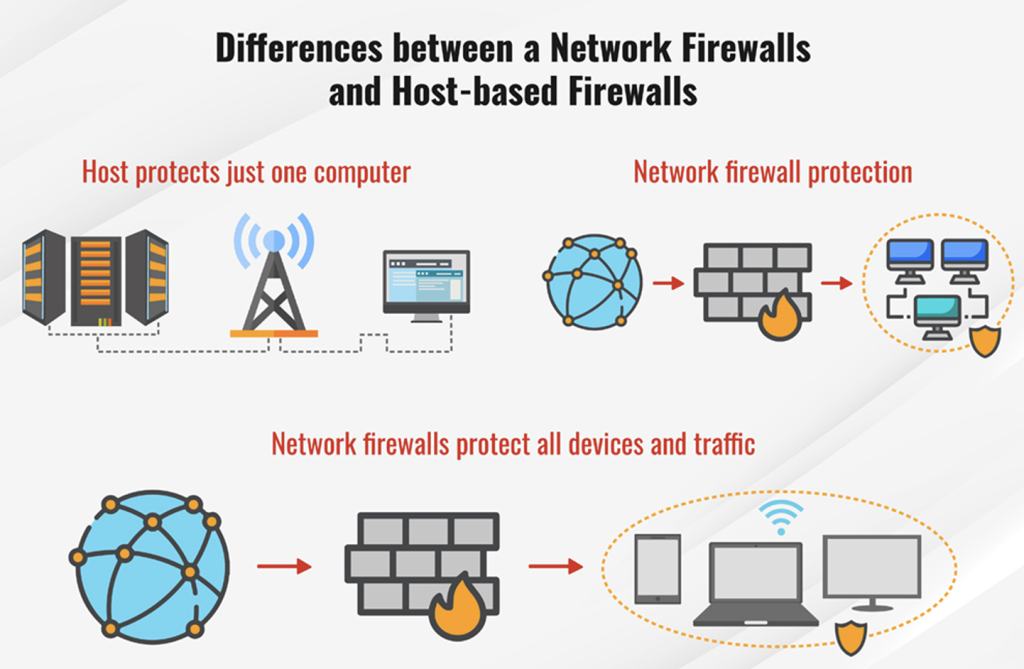

Güvenlik duvarları tipik olarak özel bir ağın veya onun ana cihazlarının sınırlarını kapatmak için kullanılır. Bu nedenle güvenlik duvarları, daha geniş kullanıcı erişim kontrolü kategorisindeki bir güvenlik aracıdır. Bu engeller tipik olarak iki konumda kurulur: ağdaki özel bilgisayarlar veya kullanıcı bilgisayarları ve diğer uç noktaların kendileri (ana bilgisayarlar).

Güvenlik Duvarları: Çeşitlilik ve İşlevselliğin Birleşimi

Fiziksel Güvenlik Duvarları

Fiziksel güvenlik duvarları, geleneksel bir ağın ilk savunma hattını oluşturur. Bu donanım tabanlı cihazlar, ağa giren ve çıkan trafiği inceleyerek zararlı içerikleri ve potansiyel tehditleri tespit eder. Stateful güvenlik duvarları, bağlantının geçmiş durumunu takip ederken, stateless güvenlik duvarları her paketi bağımsız olarak değerlendirir.

Fiziksel güvenlik duvarları, bir ağın giriş ve çıkış noktalarında bulunan donanım tabanlı güvenlik cihazlarıdır. Temel olarak, bu cihazlar ağ trafiğini kontrol ederek zararlı içerikleri ve istenmeyen trafiği engellemek için tasarlanmıştır.

Fiziksel Güvenlik Duvarlarının İşlevselliği

Trafiği Filtreleme:

Fiziksel güvenlik duvarları, ağa giriş ve çıkış trafiğini inceleyerek belirli kriterlere göre izin verilen veya reddedilen trafiği belirler. Bu filtreleme işlemi, kurallara dayanarak gerçekleşir ve belirli protokoller, portlar ve IP adresleri üzerindeki trafiği kontrol eder.

Güvenlik Politikalarını Uygulama:

Güvenlik duvarları, kuruluşların belirlediği güvenlik politikalarını uygular. Bu politikalar, hangi tür trafiğin izin verildiği, hangi protokollerin kullanılabileceği, hangi kaynaklara erişim sağlanabileceği gibi konuları kapsar.

Stateful ve Stateless Analiz:

Fiziksel güvenlik duvarları, ağ trafiğini izlemek ve filtrelemek için stateful veya stateless analiz yöntemlerini kullanabilirler. Stateful analiz, bağlantı tabanlı bir yaklaşımı benimser ve geçmiş bağlantı bilgilerini kullanarak trafiği değerlendirir. Stateless analiz ise her paketi bağımsız olarak değerlendirir.

DoS ve DDoS Koruması:

Dağıtık Servis Engelleme Saldırılarına (DDoS) ve Hizmet Engelleme Saldırılarına (DoS) karşı koruma sağlama yetenekleri bulunur. Bu saldırı türlerine karşı güvenlik duvarları, ağ kaynaklarını etkileyen aşırı trafiği filtreleyerek sistem performansını korur.

Kapsamlı Günlükleme:

Fiziksel güvenlik duvarları, gerçekleşen ağ olaylarını detaylı bir şekilde kaydeder. Bu günlükler, güvenlik durumunu değerlendirmek, olası ihlalleri tespit etmek ve olaylara hızlı bir şekilde müdahale etmek için kullanılır.

Sanal Özel Ağ (VPN) Desteği:

VPN protokollerini destekleyerek, uzaktan erişim ve güvenli veri iletimi için ek bir katman sağlar. Bu, kuruluşların çalışanlarının uzaktan güvenli bir şekilde bağlantı kurmasını ve hassas verileri koruma altına almasını sağlar.

Fiziksel Güvenlik Duvarlarının Türleri

Donanım Tabanlı Güvenlik Duvarları:

Bu tür güvenlik duvarları, genellikle ağın giriş ve çıkış noktalarında fiziksel cihazlar olarak bulunur. Yüksek performans ve özel işleme gücü ile gelen trafiği hızlı bir şekilde analiz ederler.

Router Tabanlı Güvenlik Duvarları:

Router’lar, ağa gelen ve ağdan çıkan trafiği yönlendirirken aynı zamanda güvenlik duvarı işlevselliği sağlarlar. Bu tür güvenlik duvarları, ağ geçidi cihazları olarak da adlandırılabilir.

Güvenlik Duvarlarından Beklenen Faydalar

İzinsiz Erişim Engelleme:

Fiziksel güvenlik duvarları, izin verilmeyen erişimleri engelleyerek bilgi sistemlerini koruma altına alır.

Veri Güvenliği:

Güvenlik duvarları, ağ üzerinden geçen verileri inceleyerek zararlı içerikleri engeller ve hassas verilerin güvenliğini sağlar.

Trafik Kontrolü:

Belirli protokoller, portlar ve IP adresleri üzerindeki trafiği kontrol ederek, ağ trafiğini düzenler ve yönlendirir.

Performans Optimizasyonu:

Fiziksel güvenlik duvarları, ağ üzerindeki gereksiz trafiği filtreleyerek, ağ performansını artırır ve bant genişliğini etkili bir şekilde kullanır.

Fiziksel güvenlik duvarları, geniş bir yelpazede güvenlik önlemleri sunarak, organizasyonların ve bireylerin bilgi sistemlerini güven altında tutmalarına yardımcı olan önemli bir bileşendir.

Ağ güvenliği stratejilerinin temel bir parçası olarak, bu duvarlar, dijital dünyadaki karmaşık tehditlere karşı güçlü bir savunma sağlar.

Yazılım Güvenlik Duvarları

Kişisel bilgisayarlar, sunucular ve mobil cihazlar üzerinde çalışan yazılım güvenlik duvarları, güvenliği kişiselleştirilmiş bir düzeye taşır. Bu duvarlar, kötü amaçlı yazılımlardan koruma sağlamak ve belirli uygulamaların veya servislerin ağ erişimini kontrol etmek için kullanılır. Gelişmiş özellikleri sayesinde, davranış analizi ve tehdit istihbaratı entegrasyonu gibi özelliklerle donatılmıştır.

Yazılım güvenlik duvarları, bilgisayarlar, sunucular veya ağ geçitleri üzerinde çalışan yazılım tabanlı güvenlik uygulamalarıdır. Bu güvenlik duvarları, bilgisayar sistemlerini ve ağları, kötü amaçlı yazılımlardan, istenmeyen trafiğe kadar geniş bir yelpazedeki siber tehditlere karşı korumak amacıyla tasarlanmıştır.

Yazılım Güvenlik Duvarlarının İşlevselliği

Trafiği İzleme ve Filtreleme:

Yazılım güvenlik duvarları, ağ trafiğini izleyerek ve inceleyerek belirli protokoller, portlar ve IP adresleri üzerindeki trafiği kontrol eder. Bu sayede, zararlı içerikleri ve istenmeyen trafiği tespit eder.

Uygulama Seviyesinde Kontrol:

Uygulama katmanında çalışan yazılım güvenlik duvarları, HTTP/HTTPS trafiği gibi uygulama protokollerini inceleyerek, web uygulamalarını ve hizmetleri koruma yeteneklerine sahiptir.

Kötü Amaçlı Yazılımın Engellenmesi:

Bilgisayar korsanlarının yaygın olarak kullandığı kötü amaçlı yazılımları tespit eder ve engeller. Virüsler, solucanlar, trojanlar gibi zararlı yazılımların bilgisayar sistemine girmesini önler.

Erişim Kontrolü:

Yazılım güvenlik duvarları, kullanıcıların belirli uygulamalara veya ağ kaynaklarına erişimini kontrol eder. Bu, yetkisiz erişimleri önler ve güvenlik politikalarına uyum sağlar.

Davranışsal Analiz ve Tehdit İstihbaratı:

Davranışsal analiz yetenekleri sayesinde, yazılım güvenlik duvarları, normalden sapma gösteren aktiviteleri tespit edebilir. Ayrıca, güncel tehdit istihbaratını entegre ederek, bilinen tehditlere karşı daha etkili bir koruma sağlar.

Güvenlik Olayları ve Loglama:

Güvenlik olaylarını kaydederek ve ağ aktivitesi üzerinde detaylı günlükleri tutarak, olası güvenlik ihlallerini tespit etme ve müdahale etme yeteneklerine sahiptir.

Yazılım Güvenlik Duvarlarının Avantajları

Kişiselleştirilmiş Koruma:

Her bir cihazın veya sistemlerin ihtiyaçlarına göre yapılandırılabilir, bu da kişiselleştirilmiş bir güvenlik seviyesi sağlar.

Çok Katmanlı Koruma:

Diğer güvenlik önlemleri ile birlikte kullanıldığında, çok katmanlı bir güvenlik stratejisi oluşturur. Fiziksel güvenlik duvarları, antivirüs yazılımları ve diğer güvenlik araçlarıyla birlikte çalışabilir.

Güncellenebilirlik:

Yazılım tabanlı olmaları, düzenli güncellemeler ve yamalar ile daha yeni tehditlere karşı güncellenebilme yetenekleri sunar.

Ağ Bağlamında Analiz:

Ağ trafiğini uygulama seviyesinde analiz ederek, ağdaki tehditleri daha iyi anlamaya ve önlem almaya yardımcı olur.

Uygulama Katmanında Güvenlik:

Özellikle web uygulamalarına yönelik saldırılara karşı etkili bir koruma sağlar. Bu sayede, SQL enjeksiyonu, XSS gibi saldırılara karşı savunma yapabilir.

Yazılım Güvenlik Duvarlarının Türleri

Host Tabanlı Güvenlik Duvarları:

Bireysel bilgisayarlar, sunucular veya cihazlar üzerine kurulan yazılım güvenlik duvarlarıdır. Her bir cihazın kendi güvenlik düzeyini sağlarlar.

Ağ Tabanlı Güvenlik Duvarları:

Ağ geçitleri ve yönlendiriciler üzerine entegre edilen yazılım güvenlik duvarlarıdır. Ağ düzeyinde trafiği kontrol eder ve filtreler.

Yazılım güvenlik duvarları, günümüzdeki karmaşık siber tehditlere karşı mücadelede önemli bir rol oynar. Bu duvarlar, bilgisayar sistemlerini ve ağları, yazılım tabanlı tehditlere karşı etkili bir şekilde korumak için güçlü bir güvenlik önlemidir.

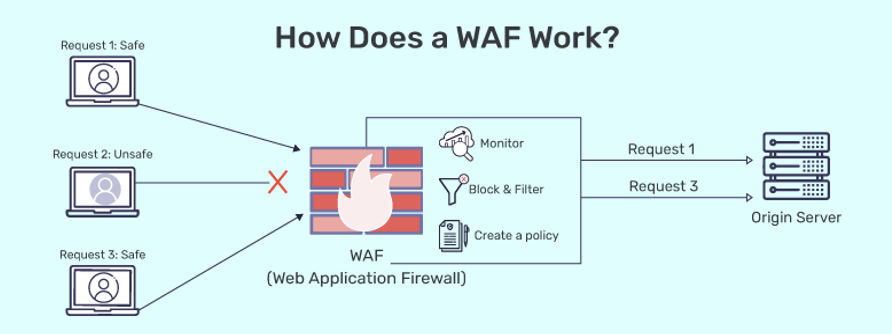

Uygulama Katmanı Güvenlik Duvarları (WAF)

Web uygulamalarının korunmasında özel bir role sahip olan WAF‘lar, HTTP ve HTTPS trafiğini ayrıntılı bir şekilde inceleyerek, SQL enjeksiyonu, cross-site scripting (XSS) ve diğer web tabanlı saldırılara karşı koruma sağlar. Düzenli güncellemelerle imzalarını güncelleyen WAF‘lar, yeni ve gelişmiş saldırılara karşı direnç sağlar.

Uygulama Katmanı Güvenlik Duvarlarının İşlevselliği

HTTP Trafik İnceleme:

WAF‘lar, web uygulamalarına gelen HTTP ve HTTPS trafiğini inceleyerek, bu trafiği analiz eder ve potansiyel tehditleri tespit eder.

Web Uygulaması Güvenliği:

Web uygulamalarını siber saldırılara karşı korur. SQL enjeksiyonu, cross-site scripting (XSS), cross-site request forgery (CSRF), ve diğer saldırılara karşı koruma sağlar.

Protokol ve Veri Doğrulama:

WAF‘lar, gelen veri ve HTTP protokolü üzerinde doğrulama yaparak, uygunluk ve güvenlik kontrolleri uygular. Bu sayede, güvenlik politikalarına uyumsuz veya tehlikeli içerikleri engeller.

İmza ve Davranış Analizi:

WAF‘lar, bilinen saldırı kalıplarını içeren imza tabanlı analizler kullanarak saldırıları tespit eder. Ayrıca davranış analizi ile anormal aktiviteleri belirleyebilir.

Oturum Takibi:

WAF‘lar, web uygulamaları üzerindeki kullanıcı oturumlarını izler ve takip eder. Bu sayede, oturum çalma ve yetkilendirme saldırılarına karşı önlem alabilir.

Güvenlik Politikalarına Uyum:

WAF‘lar, belirlenmiş güvenlik politikalarına uyum sağlar. Bu politikalar, belirli bir web uygulamasının güvenlik gereksinimlerini ve kısıtlamalarını belirler.

DoS ve DDoS Koruması:

Dağıtık Servis Engelleme Saldırılarına (DDoS) ve Hizmet Engelleme Saldırılarına (DoS) karşı koruma sağlar. Ağ kaynaklarını aşırı trafiğe karşı korur ve erişimi sınırlar.

Uygulama Katmanı Güvenlik Duvarlarının Avantajları

Özelleştirilebilir Kural Setleri:

WAF‘lar, kullanıcıların ihtiyaçlarına göre özelleştirilebilen kural setleri kullanır. Bu, her web uygulamasının benzersiz gereksinimlerine uyum sağlar.

Web Uygulaması Güvenliği:

WAF‘lar, web uygulamalarını çok katmanlı bir şekilde korur ve yaygın olarak bilinen saldırılara karşı savunma sağlar.

Zararlı Trafik Engellemesi:

Potansiyel tehditlere karşı etkili bir savunma mekanizması oluşturarak, zararlı trafiği engeller ve siber saldırıları önler.

Otomatik Güncellemeler:

WAF‘lar, güvenlik tehditlerine karşı sürekli olarak güncellenen imza ve kural setleri içerir. Bu, yeni tehditlere karşı daha hızlı ve etkili bir yanıt sağlar.

Tehdit İstihbaratı Entegrasyonu:

WAF‘lar, güvenlik tehditleri konusunda güncel bilgiler sağlayan tehdit istihbaratı kaynakları ile entegre olabilir.

Dinamik Ölçeklenebilirlik:

Yoğun dönemlerde artan trafik karşısında ölçeklenebilirlik sağlar. Bu, performansın düşmemesi ve web uygulamasının kesintiye uğramaması için önemlidir.

Uygulama Katmanı Güvenlik Duvarlarının Türleri

Yerleşik (Entegre) WAF: Web sunucuları veya uygulama sunucuları üzerinde çalışan, doğrudan uygulama ile entegre edilmiş WAF çözümleridir.

Ağ Tabanlı WAF: Ağ geçitleri üzerine yerleştirilen ve birden çok web uygulamasını korumak üzere kullanılan WAF çözümleridir.

Bulut Tabanlı WAF: Bulut tabanlı hizmetler üzerinden sunulan WAF çözümleridir. Genellikle dağıtık ve ölçeklenebilir bir yapıya sahiptir.

Uygulama Katmanı Güvenlik Duvarları, web uygulamalarının savunma hattını oluşturarak, siber saldırılara karşı kritik bir güvenlik önlemi sağlar. Web uygulamalarının yaygın olarak hedef alındığı günümüzde, WAF’lar, güvenlik stratejilerinin önemli bir parçasını oluşturur.

Güvenlik Duvarlarını Kim Keşfetti?

Güvenlik duvarının keşfi devam ediyor olarak görülmelidir. Bunun nedeni, sürekli olarak gelişmesi ve gelişimine ve evrimine dahil olan birden çok yaratıcının olmasıdır.

1980’lerin sonundan 90’ların ortalarına kadar, her yaratıcı, tüm modern güvenlik duvarlarının temeli olarak kullanılan ürün haline gelmeden önce güvenlik duvarı ile ilgili çeşitli bileşenler ve sürümler geliştirdi.

Brian Reid, Paul Vixie ve Jeff Mogul

1980’lerin sonlarında Mogul, Reid ve Vixie’nin her biri Digital Equipment Corp’ta (DEC) gelecekteki güvenlik duvarlarında değerli hale gelecek paket filtreleme teknolojisi geliştirmede rol aldı. Bu, dahili bir ağdaki bilgisayarlarla iletişim kurmadan önce harici bağlantıların incelenmesi kavramına yol açtı. Bazıları bu paket filtresini ilk güvenlik duvarı olarak görse de, daha çok gerçek güvenlik duvarı sistemlerini destekleyen bir bileşen teknolojisiydi.

David Presotto, Janardan Sharma, Kshitiji Nigam, William Cheswick ve Steven Bellovin

1980’lerin sonundan 90’ların başına kadar, AT&T Bell Laboratuarları’ndaki personel, devre düzeyinde ağ geçidi güvenlik duvarının ilk konseptini araştırdı ve geliştirdi. Bu, her veri paketinden sonra tekrar tekrar yetkilendirmeye karşı devam eden bağlantıları denetleyen ve izin veren ilk güvenlik duvarıydı. Presotto, Sharma ve Nigam, 1989’dan 1990’a kadar devre düzeyinde ağ geçidini geliştirdi ve bunu 1991’de Cheswick ve Bellovin’in güvenlik duvarı teknolojisi ile çalışması izledi.

Marcus Ranum

1991’den 1992’ye kadar, Ranum, DEC‘de ilk uygulama katmanı güvenlik duvarı ürününün hayati bir bileşeni haline gelen güvenlik proxy’lerini keşfetti: 1991’in proxy tabanlı Güvenli Dış Erişim Bağlantısı (SEAL) ürünü. Bu, Reid, Vixie ve Mogul’un DEC’deki çalışmalarının bir uzantısıydı ve ticari olarak piyasaya sürülen ilk güvenlik duvarıydı.

Gil Shwed ve Nir Zuk

1993’ten 1994’e kadar, Check Point’te, şirketin kurucusu Gil Shwed ve üretken bir geliştirici Nir Zuk, yaygın olarak benimsenen ilk kullanıcı dostu güvenlik duvarı ürünü olan Firewall-1’in geliştirilmesinde önemli roller oynadı. Gil Shwed, 1993 yılında devlet denetimi için ABD patentini icat etti ve patent başvurusu yaptı. Bunu, Nir Zuk’un 1994’ün Firewall-1’i için kullanımı kolay bir grafik arayüz üzerindeki çalışması izledi; bu, güvenlik duvarlarının öngörülebilir gelecekte işletmelere ve evlere daha geniş bir ölçekte uyarlanmasında hayati önem taşıyordu.

Bu gelişmeler, bugün bildiğimiz güvenlik duvarı ürününü şekillendirmede çok önemliydi ve her biri birçok siber güvenlik çözümünde belirli bir kapasitede kullanılmaktadır.

Güvenlik Duvarlarının Önemi

Bir güvenlik duvarı neden önemlidir? Korumasız ağlar, sistemlerinize erişmeye çalışan her türlü trafiğe karşı savunmasızdır. Zararlı olsun ya da olmasın, ağ trafiği her zaman denetlenmelidir.

Kişisel bilgisayarları diğer BT sistemlerine veya internete bağlamak, başkalarıyla kolay işbirliği, kaynakları birleştirme ve gelişmiş yaratıcılık dahil olmak üzere bir dizi avantaj sağlar. Ancak bu, tam ağ ve cihaz koruması pahasına olabilir. Bilgisayara korsanlığı, kimlik hırsızlığı, kötü amaçlı yazılım ve internet dolandırıcılığı, bilgisayarlarını bir ağa veya internete bağlayarak kendilerini saldırılara açık hale getiren kullanıcıların karşı karşıya kaldıkları yaygın tehditlerdir.

Kötü niyetli bir kişi tarafından keşfedildikten sonra ağınız ve cihazlarınız kolayca bulunabilir, hızla erişilebilir ve tekrarlanan tehditlere maruz kalabilir. 24 saat açık internet bağlantıları bu riski artırır (çünkü ağınıza her an erişilebilir).

Herhangi bir ağ türü kullanılırken proaktif koruma çok önemlidir. Kullanıcılar bir güvenlik duvarı kullanarak ağlarını en kötü tehlikelerden koruyabilirler.

Ağ Güvenliği Stratejileri: Dinamik ve Çok Katmanlı Koruma

Güçlü Şifreleme

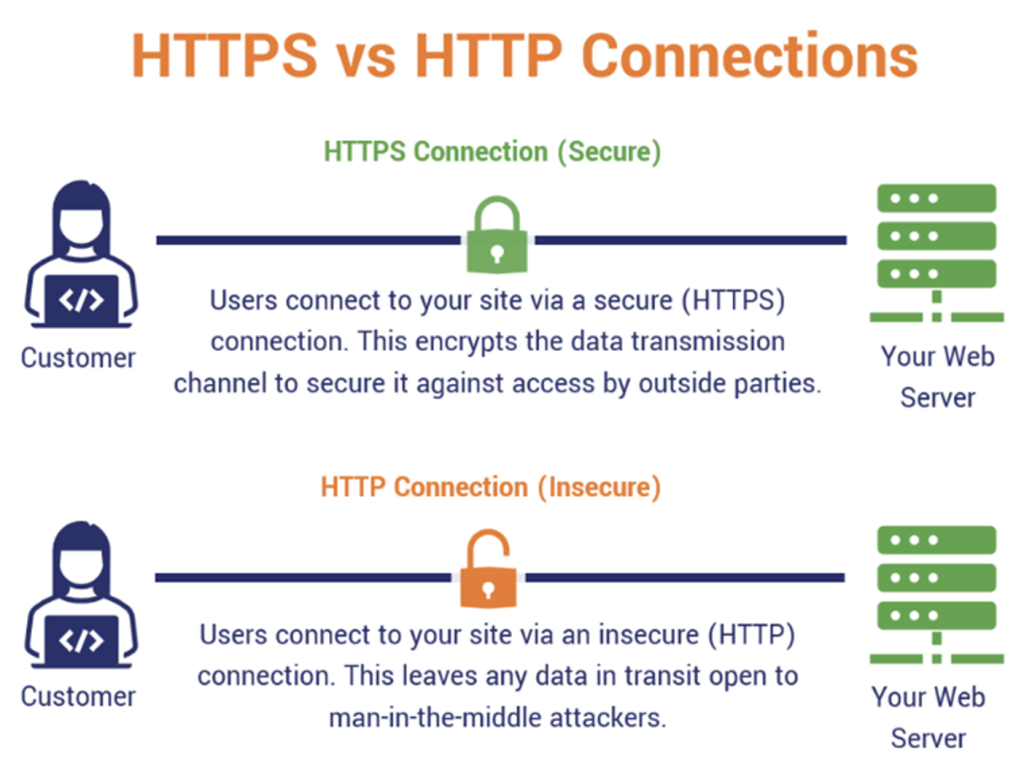

Ağ trafiğinin güçlü şifreleme protokolleriyle korunması, hassas verilerin güvenli bir şekilde iletilmesini sağlar. Endüstri standardı protokoller, SSL/TLS gibi, veri iletimini şifreleyerek ortadaki saldırılara ve veri sızıntılarına karşı güçlü bir koruma sağlar.

SSL (Secure Sockets Layer) ve TLS (Transport Layer Security) Nedir?

İnternet üzerinde güvenli iletişimi sağlamak amacıyla kullanılan şifreleme protokolleridir. Bu protokoller, verilerin iletim sırasında güvenli ve gizli olmasını sağlarlar. İlk olarak SSL geliştirilmiştir, ancak güvenlik zayıflıkları nedeniyle daha güvenli ve güncellenmiş bir sürüm olan TLS ortaya çıkmıştır. Şu anda, genellikle TLS kullanılmaktadır, ancak birçok kişi hala “SSL”terimini genel olarak kullanmaktadır.

SSL/TLS hakkında temel bilgiler:

Şifreleme ve Güvenlik: SSL/TLS, verilerin internet üzerinde transferi sırasında şifreleme sağlar. Bu, bilgilerin üçüncü taraflar tarafından ele geçirilmesini veya okunmasını engeller, böylece gizliliği ve güvenliği artırır.

Kimlik Doğrulama: SSL/TLS, iletişen taraflar arasında kimlik doğrulama sağlar. Bu, kullanıcıların doğru sunucuyla iletişim kurduklarından emin olmalarını sağlar ve ortadaki adam saldırılarına karşı koruma sağlar.

SSL/TLS Handshake: İki taraf arasındaki güvenli bağlantıyı oluşturmak için bir “handshake” süreci gerçekleşir. Bu süreçte, taraflar güvenli bir iletişim kurmak için kullanacakları şifreleme algoritmalarını, anahtarları ve diğer parametreleri belirlerler.

Protokol Sürümleri: SSL’nin eski sürümleri (örneğin, SSLv2 ve SSLv3) artık güvenli olarak kabul edilmiyor ve önerilmiyor. TLS’nin farklı sürümleri (örneğin, TLS 1.0, TLS 1.1, TLS 1.2, TLS 1.3) ise zaman içinde güncellenmiş ve geliştirilmiştir. Güvenlik için en yeni ve güncel sürümlerin kullanılması önemlidir.

Kullanım Alanları: SSL/TLS, genellikle web tarayıcıları ile sunucular arasında güvenli bağlantı kurmak için HTTPS (HTTP Secure) protokolünde kullanılır. Ayrıca e-posta ile güvenli iletişim sağlamak, sanal özel ağlarda (VPN) kullanmak gibi birçok farklı uygulama alanında da kullanılır.

SSL/TLS, internet üzerindeki güvenli iletişimi sağlama konusunda kritik bir rol oynar ve çeşitli güvenlik standartlarını destekler. Geliştiriciler, sistem yöneticileri ve internet kullanıcıları tarafından bu protokollerin doğru şekilde yapılandırılması ve kullanılması, güvenli bir çevrimiçi deneyim sağlamak için önemlidir.

Güncel Yazılım ve Sistemler

Siber tehditlerin sürekli evrim geçirdiği bir dünyada, tüm sistemlerin ve yazılımların düzenli olarak güncellenmesi kritik bir öneme sahiptir. Güvenlik yamaları ve güncellemeleri, bilgisayar korsanlarının bilinen zayıf noktaları sömürmelerini önler.

İki Faktörlü Kimlik Doğrulama

Şifre tabanlı kimlik doğrulamanın ötesine geçen iki faktörlü kimlik doğrulama, kullanıcıların güvenliğini artırır. Şifrelerin yanı sıra, kullanıcılar ikinci bir doğrulama faktörünü kullanarak giriş yapmalıdır, bu da yetkisiz erişimlere karşı ek bir koruma katmanı sağlar.

Ağ Monitörleme ve Loglama

Ağ trafiğinin sürekli olarak izlenmesi ve olayların kaydedilmesi, güvenlik açıklarını hızla tespit etmek için kritik öneme sahiptir. Güvenlik olayları, anormal aktiviteler ve potansiyel tehditler, log analizi ve monitörleme araçlarıyla sürekli olarak değerlendirilmelidir.

Eğitim ve Farkındalık

Son kullanıcıların siber güvenlik tehditleri konusunda eğitilmesi ve bilinçlendirilmesi, insan faktörünü göz önünde bulundurarak güvenliği artırır. Kullanıcıların sosyal mühendislik saldırılarına karşı dikkatli olmaları ve güvenlik politikalarına uymaları, organizasyonun savunma stratejisinin önemli bir parçasını oluşturur.

Sonuç

Güvenlik duvarları ve ağ güvenliği stratejileri, günümüzdeki karmaşık siber tehditlere karşı savunmanın temel taşlarıdır. Her biri kendi özellikleri ve avantajlarına sahip olan bu güvenlik önlemleri, bir araya geldiklerinde kapsamlı bir savunma stratejisi oluştururlar. Organizasyonlar, güncel tehditleri anlamak, ağlarını korumak ve sürekli olarak güvenlik önlemlerini iyileştirmek adına dinamik ve çok katmanlı bir yaklaşım benimsemelidir. Bu, dijital varlıkları güven altına alarak güvenli bir dijital geleceği sağlamak için esastır.